Aanvallers stelen wachtwoorden, e-mails en data bij OVSE

De Organisatie voor Veiligheid en Samenwerking in Europa (OVSE) meldt eind oktober doelwit te zijn geworden van een grootschalige cyberaanval. Hierbij zijn onder andere wachtwoorden, e-mailberichten en data gestolen.

Dit meldt een woordvoerder van de OVSE aan de Franse krant Le Monde. In totaal zijn 57 landen betrokken bij de OVSE. Deze landen zijn allen op de hoogte gesteld van de aanval. De cyberaanval is begin november ontdekt, waarna maatregelen zijn genomen om de aanvallers van de systemen te weren. Zo zijn nieuwe beveiligingssystemen geïmplementeerd en wachtwoorden gewijzigd.

De OVSE doet geen uitspraken over de daders achter de cyberaanval. Le Monde meldt echter op basis van anonieme bronnen, waaronder bronnen bij een Westerse inlichtingendienst, dat vermoedelijk de cybercrimegroepering APT28 (ook bekend als Pawn Storm, Sofacy of Fancy Bear) achter de aanval zit. Deze groep heeft vermeende banden met de Russische overheid en is in verband gebracht met verschillende geruchtmakende cyberaanvallen, waaronder de aanval op de Amerikaanse Democratische Partij tijdens de recente presidentsverkiezingen.

Meer over

Lees ook

Barracuda's nieuwe Cybernomics 101-rapport onthult de financiële aspecten achter cyberaanvallen

Barracuda heeft zijn Cybernomics 101-rapport gepubliceerd, waarin de financiële aspecten en winstmotieven achter cyberaanvallen worden onderzocht. Uit het nieuwe rapport blijkt dat de gemiddelde jaarlijkse kosten om te reageren op securityinbreuken en -lekken meer dan 5 miljoen dollar bedragen.

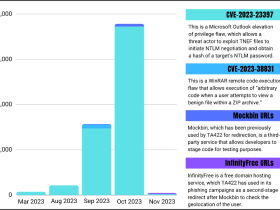

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1