Onderzoek NTT: technologiesector voor het eerst grootste doelwit, financiële sector naar tweede plek

Ondanks de inspanningen van organisaties om zich tegen cyberaanvallen te beschermen, weten cybercriminelen sneller dan ooit te innoveren en hun aanvallen te automatiseren. Dat concludeert NTT, de wereldwijde technology services provider, in zijn 2020 Global Threat Intelligence Report (GTIR). Het jaarlijkse rapport bevat data over wereldwijde aanvallen, die binnen de wereldwijde security operations centers van NTT wordt verzameld. De analyse is gebaseerd op data uit logs, events, aanvallen, incidenten en kwetsbaarheden van klanten en geeft een goed beeld van trends op het gebied van cybersecurity.

De eerste trend die NTT signaleert, is dat cybercriminelen meer en meer gebruikmaken van automatisering en aanverwante tools om hun aanvallen uit te voeren. Wereldwijd bestond 21 procent van alle malware uit kwetsbaarheidscanners die volledig geautomatiseerd op zoek gaan naar kwetsbaarheden in software of netwerken. Daarbij spelen machine learning en artificial intelligence een steeds belangrijkere rol. NTT stelde vast dat de meest gebruikte techniek in dit verband remote code execution is, waarbij de hacker een systeem op afstand overneemt.

Internet of things

Automatisering speelt ook een cruciale rol in de tweede trend, waarbij het internet of things een belangrijk doelwit is. De Mirai-malware, die IoT-apparaten infecteert en opneemt in een botnet, blijkt een heropleving door te maken. IoTroop, dat ook apparaten opneemt in een botnet, was in Japan goed voor 87 procent van alle botnetdetecties. NTT verwacht dat deze trend overheden zal stimuleren om strengere eisen te stellen aan de veiligheid van IoT-apparatuur.

Belang van patchen

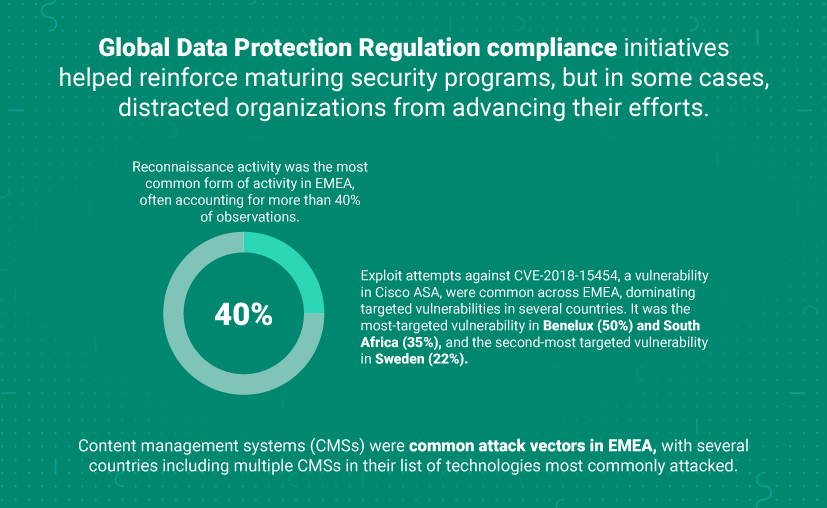

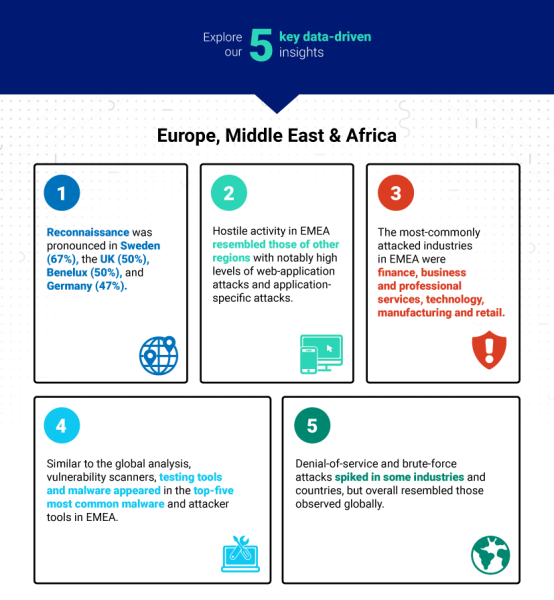

De nieuwste editie van het GTIR-rapport laat zien dat oude kwetsbaarheden nog steeds een belangrijk doel zijn van cybercriminelen. Hoewel er patches voor beschikbaar zijn, blijken organisaties hier niet de aandacht aan te besteden die nodig is. Er zijn volgens de IT-dienstverlener nog te veel bedrijven die geen duidelijk patchbeleid hebben ontwikkeld. Dat zorgt voor aanmerkelijke risico's. Verder blijken CMS'en populaire doelwitten te zijn van cybercriminelen. Zij gebruiken geïnfecteerde webservers om data te stelen of om via deze systemen additionele aanvallen uit te voeren. Vooral bekende platforms als WordPress, Joomla!, Drupal en noCMS worden aangevallen.

Meer oog voor GRC

In de onderzochte periode nam het belang van governance, risk en compliance (GRC) verder toe, onder meer doordat de eerste grote boetes door overtredingen van de Europese AVG-regelgeving een feit waren. GRC stelt organisaties voor flinke uitdagingen met als gevolg dat dataprivacyprofessionals een grotere rol toebedeeld krijgen als het gaat om zakelijke beslissingen.

Technologiesector vaakst doelwit

Het onderzoek van NTT laat verder zien dat de technologiesector en overheid de meest belaagde sectoren waren als het om cyberaanvallen gaat. Wereldwijd was een kwart van alle aanvallen gericht op de technologiesector. Een jaar eerder was dat nog 17 procent. De overheid was goed voor 6 procent - tegen 9 procent in het rapport over 2018.

Adviezen

Op basis van de nieuwste uitkomsten komt NTT met enkele adviezen aan organisaties om zich te wapenen tegen cyberdreigingen. Het bedrijf wijst onder meer op de snelheid waarmee cybercriminelen inspeelden op COVID-19 en de pandemie misbruikten voor onder meer phishing. NTT benadrukt in de eerste plaats het belang van duidelijke communicatie naar medewerkers over de risico’s van cybercriminaliteit en de noodzaak om vastgelegde procedures op het gebied van dataveiligheid nauwgezet te volgen. Medewerkers moeten verder gestimuleerd worden om drempels op het gebied van effectieve samenwerking te melden, zodat ze op een veilige manier weggenomen kunnen worden. Verder is bij het ontwerpen en inrichten van nieuwe systemen en processen het concept van ‘secure by design’ een vereiste. Door dataveiligheid als uitgangspunt te nemen bij alle keuzes ontstaat een solide, weerbare omgeving die beter bestand is tegen aanvallen.

Het rapport benadrukt verder het belang van helder inzicht in de infrastructuur en de inzet van proactieve threat-intelligence-mogelijkheden om snel te reageren op eventuele aanvallen. Ook is het regelmatig testen van de awareness van de medewerkers en de robuustheid van de infrastructuur nodig om de veiligheid op niveau te houden. Tot slot adviseert NTT om GRC structureel op de agenda van de organisatie te plaatsen, waardoor er consequent oog is voor security.

Over het Global Threat Intelligence Report

Het 2020 Global Threat Intelligence Report (GTIR) van NTT biedt een compleet overzicht van de soorten aanvallen die wereldwijde organisaties treffen, en benoemt opkomende trends in verschillende sectoren en regio’s zoals Noord- en Zuid-Amerika, APAC en EMEA. NTT maakt voor het rapport gebruik van gegevens uit biljoenen logs en miljarden aanvallen, en analyseert trends op basis van gegevens uit logs, events, aanvallen, incidenten en kwetsbaarheden van bedrijven uit de NTT Group. De data uit de tien SOC’s en zeven R&D-centers van NTT zorgen voor een representatief beeld van het zich steeds verder ontwikkelende wereldwijde dreigingslandschap. Het rapport is beschikbaar als download.