Aantal impersonatieaanvallen sterk gestegen

Cybercriminelen gebruiken steeds vaker impersonatietechnieken voor het omzeilen van e-mailbeveiligingssystemen. Bij een impersonatieaanval doet een cybercrimineel zich voor als iemand anders, vaak een persoon met een hoge functie binnen de organisatie. Via een authentiek ogende e-mail vraagt de aanvaller aan een nietsvermoedende medewerker om bijvoorbeeld een grote som geld over te maken.

Dat blijkt uit het Email Security Risk Assessment (ESRA)-rapport van Mimecast, specialist op het gebied van e-mailsecurity en -archivering. Veel bedrijven hebben hun e-mailbeveiliging ingericht op het voorkomen van malwarebesmettingen. Aanvallers zijn daardoor op zoek gegaan naar nieuwe manieren om slachtoffers te maken.

Forse stijging

Dit zien we terug in de cijfers. Het aantal malwareaanvallen via e-mail nam het afgelopen kwartaal wereldwijd met 'slechts' 15 procent toe. Het aantal impersonatieaanvallen groeide in diezelfde periode echter met bijna 50 procent. Bovendien bleken e-mailbeveiligingssystemen bijna 7 keer zoveel impersonatieaanvallen te missen als malwareaanvallen.

Deze bevindingen liggen in het verlengde van een recente PhishMe-studie. Daaruit bleek dat ongeveer twee derde van de ondervraagde IT-managers te maken had met een veiligheidsincident dat voortkwam uit een misleidende e-mail.

Effectieve misleiding

"Impersonatieaanvallen zijn een gemakkelijke en effectieve manier om nietsvermoedende slachtoffers te misleiden. Hackers winnen vertrouwen met een combinatie van social engineering en technische middelen", zegt Ed Jennings, chief operating officer bij Mimecast. "Dit laatste ESRA-rapport onthult dat veel e-mailbeveiligingsoplossingen zeer kwetsbaar zijn voor deze moeilijk te detecteren aanvallen. Cybercriminelen weten dat traditionele e-mailbeveiligingsdiensten hun mogelijkheden verbeteren om malware te stoppen, maar ineffectief blijven tegen impersonatie."

Dossiers

Meer over

Lees ook

Apple, Samsung, Microsoft en The Linux Foundation geven reactie op zero-day lekken van CIA

Zowel Apple, Samsung, Microsoft als The Linux Foundation hebben gereageerd op de zero-day lekken in onder andere Windows, Linux, Android en iOS die de CIA volgens Wikileaks in handen heeft. De reactie van Google is het meest uitgebreid. Het bedrijf geeft aan dat veel kwetsbaarheden die worden beschreven al langer bekend zijn bij het bedrijf en in1

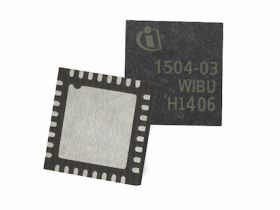

Wibu-Systems helpt industriële IoT-apparatuur te beveiligen met nieuwe security module

Wibu-Systems presenteert op de Embedded World beurs (hal 4, stand 540) CmASIC, de nieuwe generatie applicatiespecifieke security module gericht op intelligente toepassingen. CmASIC biedt producenten van intelligente apparaten een pasklare oplossing voor de beveiliging tegen cyberaanvallen en reverse engineering op het eindpunt van een IoT omgeving1

CIA kan smartphones en smart tv’s afluisteren

De CIA beschikt over zero-day kwetsbaarheden in zowel Windows, iOS, Android en Linux. De Amerikaanse opsporingsinstantie houdt deze beveiligingsproblemen bewust geheim om verdachten te kunnen afluisteren. Onder andere smart tv’s en smartphones kunnen door de overheidsinstantie worden afgeluisterd. Dit blijkt uit nieuwe documenten die klokkenluide1