Cybercriminelen verspreiden Angler exploitkit via malafide advertenties

Opnieuw is een grote cybercrimecampagne gedetecteerd waarin gebruik wordt gemaakt van de Angler exploitkit. Deze exploitkit scant machines op kwetsbaarheden. Indien een kwetsbaarheid aangetroffen laadt de exploitkit automatisch een exploit om hier misbruik van te maken.

Zowel Trend Micro als Trustwave meldt een grootschalige campagne met de Angler exploitkit te hebben gedetecteerd. Het is echter niet duidelijk of het om dezelfde aanval gaat. Beide partijen merken op dat de cybercriminelen een backdoor genaamd ‘BEBEP’ op geïnfecteerde machines laden. Via deze backdoor kan vervolgens andere malware worden geïnstalleerd. Daarnaast wordt gebruik gemaakt van TeslaCrypt, een vorm van ransomware.

Verspreid via advertentienetwerken

De onderzoekers van Trustwave melden dat de aanvallers het domein brentsmedia.com onder controle hebben. Door misbruik te maken van de reputatie van deze site zouden de cybercriminelen proberen advertentienetwerken zo ver te krijgen hun malafide advertenties op andere legitieme websites te verspreiden. Dit is gelukt, waardoor de exploitkit op verschillende bekende sites is aangeboden. Het gaat hierbij onder andere om answers.com en zerohedge.com. De malafide advertenties zijn gehost bij twee advertentienetwerken. Eén hiervan heeft direct nadat Trustwave hier melding van maakte maatregelen genomen. Het andere netwerk kon niet direct worden bereikt.

Ook Trend Micro maakt melding van een campagne op basis van de Angler exploitkit. Het beveiligingsbedrijf meldt dat de campagne in 24 uur tijd mogelijk tienduizenden gebruikers heeft geraakt. Ook in dit geval hebben de aanvallers misbruik gemaakt van een advertentienetwerk om malafide advertenties te laten inladen op legitieme websites. De advertentie zou onder andere op nieuwswebsites, entertainmentsites en politiek geörienteerde websites zijn verschenen. Het bedrijf noemt echter geen domeinnamen.

Meer over

Lees ook

Recruiters slachtoffer van malware door lures van TA4557

Cybersecuritybedrijf Proofpoint brengt onderzoek naar buiten over nieuwe activiteit van TA4557. Dit is een financieel gemotiveerde dreigingsactor die bekend staat om het gebruik van lures met sollicitatiethema’s. Ook verspreidt het de More_Eggs backdoor, een strategische loop gemaakt voor het verlengen van de uitvoeringstijd wat de ontwijkingsmoge1

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

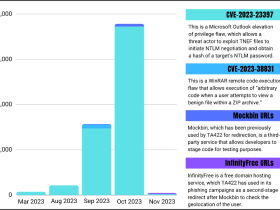

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1