DDoS-afperser Fancy Lazarus terug van weggeweest

Proofpoint-onderzoekers volgen sinds 12 mei 2021 een hernieuwde DDoS (Distributed Denial of Service)-campagne die gericht is op een groeiend aantal industrieën. Onder meer de energie-, financiële, verzekerings-, productie-, publieke- en detailhandelsector worden onder vuur genomen door de groep Fancy Lazarus.

De onderzoekers van Proofpoint hebben waargenomen dat de campagne zich voornamelijk richt op Amerikaanse bedrijven of bedrijven die wereldwijd actief zijn. De groep nam een maand pauze van april tot mei 2021 voordat hij terugkeerde met nieuwe campagnes. Deze campagnes hebben enkele wijzigingen in de tactieken, technieken en procedures van de groep:

- Nieuwe naam: de groep, die zich eerder onder meer identificeerde als Fancy Bear, Lazarus, Lazarus Group en Armada Collective gaat nu verder als Fancy Lazarus. Er is geen verband tussen deze groep en de APT-groep met dezelfde naam.

- Nieuwe prijs: de afpersingsmails hebben de losgeldprijs verlaagd van tien naar twee Bitcoin (BTC). Deze wijziging is waarschijnlijk bedoeld om rekening te houden met de fluctuerende waarde van de Bitcoin.

- Variatie in emailinhoud: wat de inhoud van de email betreft, doet het denken aan de oorspronkelijke varianten van augustus 2020 met enkele kleine wijzigingen. Het is interessant dat de groep telkens terugkeert naar de oorspronkelijke email en deze aanpast. Tussen augustus 2020 en nu heeft ze echter compleet andere teksten in de emails geprobeerd.

Achtergrond

Eind augustus 2020 waarschuwden de FBI en Akamai verschillende organisaties over een aankomende golf van DDoS-afpersingsmails afkomstig van deze groep. De afpersers eisten betaling in Bitcoin of anders zou een kleinschalige DDoS-aanval worden gelanceerd. Die zou slechts enkele dagen later gevolgd worden door een grootschaligere aanval.

Campagnedetails

De campagnes beginnen altijd met een sensationele email. De huidige versie, zoals geïllustreerd in figuur 1, begint met een aankondiging van de naam die de groep momenteel gebruikt en een erkenning dat zij zich op een specifiek bedrijf richt.

- Vervolgens dreigen de aanvallers met een DDoS-aanval binnen zeven dagen, en om te bewijzen dat het geen oplichterij is, verwijzen zij naar een ‘kleine aanval’ die zal worden uitgevoerd op een specifiek IP, subnet, of Autonomous System.

- De emails beweren dat de maximale aanvalssnelheid ‘2 Tbps’ zal zijn.

- Verder waarschuwen ze voor mogelijke schade aan de reputatie van het bedrijf en verlies van internettoegang op hun kantoren, om het slachtoffer te dwingen om aan hun eisen te voldoen.

Elke campagne wordt gekenmerkt door de volgende elementen:

- Ontvangers: De emails worden meestal gestuurd naar geselecteerde personen die bijvoorbeeld voorkomen in het ‘Border Gateway Protocol’ (BGP) of de ‘Whois’-informatie voor bedrijfsnetwerken. De ontvangers zijn soms ook werkzaam in gebieden zoals communicatie, externe betrekkingen en investeerdersrelaties. Bovendien worden afpersingsmails vaak naar emailaliassen verstuurd, zoals helpdesk, administratieve contacten of de klantenservice.

- Email: Er zijn drie emailvarianten die naar dezelfde ontvangers worden verstuurd deze bevatten dezelfde informatie, maar met verschillende formaten zoals platte tekst, HTML of als JPG-afbeelding in de bijlage. Dit is waarschijnlijk een poging om detectie te omzeilen.

- Afzender: Elke mail is specifiek gericht aan het doelwit. Voorheen vermeldde de afzender vaak Fancy Bear, F.B., Armada Collective, A.C., Lazarus of Lazarus Group. Soms zelfs de belangrijkste persoon in het bedrijf, bijvoorbeeld de CEO. In de meest recente campagne worden er willekeurige voor- en achternamen gebruikt die fictief lijken.

- Email provider: Elke email wordt aangemaakt bij een gratis emaildienst.

- Betaling: Proofpoint heeft losgeldeisen gezien van twee BTC, wat op 26 mei 2021 ruwweg neerkwam op $76.000 USD. De prijs verdubbelt tot vier BTC na de deadline en stijgt vervolgens elke dag met één BTC. De Bitcoin-adressen zijn uniek voor elk potentieel doelwit.

Proofpoint heeft er geen zicht op of de Fancy Lazarus-DDoS aanvallen daadwerkelijke worden uitgevoerd. Uit rapportage van de FBI blijkt dat veel getroffen bedrijven die de deadline overschrijden geen extra activiteit zien of dat de activiteit met succes wordt afgezwakt.

Er zijn verschillende prominente organisaties die aanvallen hebben ontvangen of een effect op hun dienstverlening hebben gemeld. Het is belangrijk dat bedrijven en organisaties de nodige voorbereidingen treffen, zoals het gebruik van een DoS-beschermingsdienst en noodherstelplannen klaar hebben liggen.

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

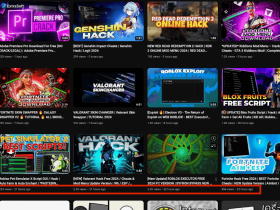

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames