'Digitale bankrovers Bangladesh infecteerden SWIFT clientsoftware met malware'

De bankroof bij de centrale bank van Bangladesh, waarbij onlangs 81 miljoen dollar werd buitgemaakt, is vermoedelijk mogelijk gemaakt door de Alliance Access clientsoftware van SWIFT te infecteren met malware. Dit gaf de aanvallers de mogelijkheid grote geldbedragen over te schrijven naar bankrekeningen in de Filipijnen.

De digitale bankoverval heeft veel aandacht gekregen in de media. De aanvallers wilden in totaal bijna 1 miljard dollar laten overschrijven naar buitenlandse rekeningen. Hierbij werd echter een spelfout gemaakt in de naam van een ontvanger, waarbij ‘fundation’ in plaats van ‘foundation’ werd geschreven. Dit veroorzaakte argwaan bij medewerkers van de centrale bank van Bangladesh, die een routineonderzoek startten. In dit onderzoek kwamen de frauduleuze transacties naar voren.

Tweedehands routers

Eerder bleek al dat de centrale bank van Bangladesh gebruik heeft gemaakt van tweedehands routers die voor zo’n 10 dollar per stuk beschikbaar zijn. Daarnaast zou de bank geen firewall geïnstalleerd hebben. Ook SWIFT zou fouten hebben gemaakt, en de bank pas na de bankroof hebben geadviseerd de IT-apparatuur te vervangen.

Onderzoekers van BAE Systems meldde nu aan Reuters dat de aanvallers grote geldbedragen konden overschrijven doordat zij de clientsoftware van SWIFT hebben weten te infecteren met malware. Een woordvoerder van SWIFT bevestigt het verhaal tegenover Reuters. Met behulp van deze malware konden de aanvallers informatie over overschrijvingsverzoeken wissen uit de SWIFT-database van de centrale bank van Bangladesh. Dit stelde de aanvallers in staat binnenkomende verzoeken te onderscheppen en uitgaande malafide verzoeken te verwijderen uit logboeken. Ook konden zij via de malware het saldo van bepaalde rekeningen aanpassen en printers aangepaste afdrukken laten afdrukken om dit te verbergen.

Server in Egypte

De software is volgens BAE Systems aangestuurd en gemonitord vanaf een server die wordt gehost in Egypte. Hoe de aanvallers overschrijvingen konden aanmaken is vooralsnog onduidelijk. SWIFT heeft al aangekondigd vandaag nog met een update te komen voor de clientsoftware. Daarnaast gaat het bedrijf financiële instellingen waarschuwen en adviseren hun beveiligingsprocedures kritisch te bekijken.

Meer over

Lees ook

Recruiters slachtoffer van malware door lures van TA4557

Cybersecuritybedrijf Proofpoint brengt onderzoek naar buiten over nieuwe activiteit van TA4557. Dit is een financieel gemotiveerde dreigingsactor die bekend staat om het gebruik van lures met sollicitatiethema’s. Ook verspreidt het de More_Eggs backdoor, een strategische loop gemaakt voor het verlengen van de uitvoeringstijd wat de ontwijkingsmoge1

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

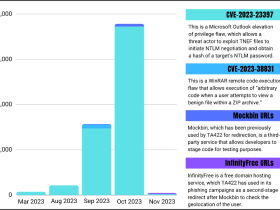

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1