'Door gebrek aan digitale weerbaarheid konden de Russen de Amerikaanse verkiezingen hacken'

Beveiligingsexpert KnowBe4 heeft de werkwijzen en methodes van de Russische hackers die de Democratische partij hackten en de Amerikaanse verkiezingen van 2016 frustreerden onderzocht door de recent gepubliceerde officiële aanklacht van de Amerikaanse openbare aanklager onder de loep te nemen. Het bedrijf concludeert dat de Russen zich bedienden van relatief eenvoudige spearphishing-aanvallen die door getrainde en digitaal weerbare medewerkers zouden zijn gepareerd.

De Russen stuurden spearphishingmails naar zo’n 300 medewerkers van de DNC (Democratic National Committee) en slaagden er zo in malware te installeren op tientallen computers. De malware, luisterend naar de naam ‘X-Agent’, monitorde computeractiviteiten, nam screenshots en hield toetsaanslagen bij van gebruikers. De Russische agenten bemachtigden zo ook wachtwoorden, wat hen in staat stelde het malwareprogramma ‘X-tunnel’ te installeren op de geïnfecteerde apparaten. Met behulp van X-tunnel konden documenten worden weggesluisd via encrypted kanalen.

De Russen stuurden spearphishingmails naar zo’n 300 medewerkers van de DNC (Democratic National Committee) en slaagden er zo in malware te installeren op tientallen computers. De malware, luisterend naar de naam ‘X-Agent’, monitorde computeractiviteiten, nam screenshots en hield toetsaanslagen bij van gebruikers. De Russische agenten bemachtigden zo ook wachtwoorden, wat hen in staat stelde het malwareprogramma ‘X-tunnel’ te installeren op de geïnfecteerde apparaten. Met behulp van X-tunnel konden documenten worden weggesluisd via encrypted kanalen.

De aanval laat andermaal zien dat hackers zich vooral richten op onveilig handelen van medewerkers, en niet op het kraken van beveiligingssleutels en technologie. “Onze security experts slagen er keer op keer in om tijdens een assessment middels social engineering binnen te komen”, aldus Chief Hacking Officer Kevin Mitnick. Mitnick was zelf in de jaren ’80 en ’90 actief als hacker en slaagde er onder andere in om binnen te komen bij het Pentagon, Dell en Compaq. Spearphishing is volgens hem nog altijd de meest effectieve hackmethode. “Het is me niet duidelijk waarom de Democraten geen multi-factor authenticatie gebruikten. De gebrekkige digitale weerbaarheid van mensen heeft ervoor gezorgd dat de Russen onze verkiezingen konden kapen”, aldus Mitnick.

De volledige analyse van KnowBe4 staat in de blog met titel Russian Indictment: They Used Criminal TradeCraft Like Spearphishing to Hack the Democratic Party

KnowBe4 roept professionals op de gratis Phishing Security Test te doen en het Phish-prone perecentage (PPP) te bepalen van je bedrijf. De PPP is een maat voor de vatbaarheid van de organisatie voor aanvallen op het gebied van social engineering.

Dossiers

Meer over

Lees ook

Gartner:’ Verlies van apparaten en verkeerd appgebruik grootste risico’s van mobiel gebruik’

Het verlies van mobiele apparaten en verkeerd gebruik van mobiele apps zijn het grootste risico van mobiel gebruik binnen bedrijven. De consequenties van deze risico’s nemen steeds verder toe. Hiervoor waarschuwt Dionisio Zumerle, onderzoeker bij Gartner. Mobiele apparaten bevatten steeds meer gevoelige data. Als voorbeeld noemt Zumerle de zorg, w1

Zwakke beveiliging maakt smartwatches kwetsbaar voor cybercriminelen

Onderzoek van technologieconcern Hewlett-Packard (HP) toont aan dat smartwatches met een netwerk- en communicatiefunctie zeer gevoelig zijn voor cyberaanvallen. Volgens het onderzoek, uitgevoerd door HP Fortify - de security divisie van HP – bevatten alle geteste smartwatches aanzienlijke kwetsbaarheden. De kwetsbaarheden bestaan onder andere uit1

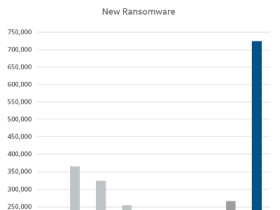

McAfee Labs ziet sterke toename ransomware in Q1: 165% meer dan in Q4 2014

Intel Security heeft het McAfee Labs Threats Report: May 2015 gepubliceerd. Dit rapport bevat nieuws over de snelle verspreiding van nieuwe ransomware varianten, aanvallen op de firmware van harddisks en Solid State Drives (SSD’s) door de computerspionagegroep Equation Group en een sterke toename van malware die zich richt op kwetsbaarheden in Ado1