Europol rolt bende op die geldautomaten leegroofde via malware

Een bende die in heel Europa geldautomaten leegroofde door deze met malware te besmetten is opgerold door Europol. In totaal zijn acht mensen uit Roemenië en Moldavië tijdens de actie opgepakt.

De internationale actie is uitgevoerd door Europol in samenwerking met nationale opsporingsinstanties en Eurojust, een Europees agentschap dat de samenwerking tussen opsporingsinstanties binnen Europa ondersteunt. De actie was gericht tegen een bende die zich bezig hield met ‘ATM jackpotting’, een vorm van criminaliteit waarbij aanvallers geldautomaten met malware besmetten.

Tyupkin malware

De aanvallers zouden gebruik hebben gemaakt van de Tyupkin malware. Deze maakt het mogelijk de controle over geldautomaten over te nemen via de pinpad. Met de malware kunnen geldautomaten onder andere worden gemanipuleerd om het aanwezige geld af te geven. Het is hoeveel geld de bende heeft weten buit te maken met hun criminele praktijken.

“De afgelopen jaren hebben we een forse toename gezien van het aantal aanvallen op geldautomaten met behulp van malware. Het geraffineerde cybercriminele aspect van deze zaken toont aan hun criminelen voortdurend bezig zijn nieuwe manieren te vinden om misdaden te plegen. Om deze technologisch vaardige criminelen aan te pakken is het noodzakelijk dat, zoals in dit geval is gebeurd, opsporingsinstanties via Europol samenwerken om informatie te delen en transnationale onderzoeken uit te voeren”, zegt Wil van Gemert van Europol.

Meer over

Lees ook

Recruiters slachtoffer van malware door lures van TA4557

Cybersecuritybedrijf Proofpoint brengt onderzoek naar buiten over nieuwe activiteit van TA4557. Dit is een financieel gemotiveerde dreigingsactor die bekend staat om het gebruik van lures met sollicitatiethema’s. Ook verspreidt het de More_Eggs backdoor, een strategische loop gemaakt voor het verlengen van de uitvoeringstijd wat de ontwijkingsmoge1

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

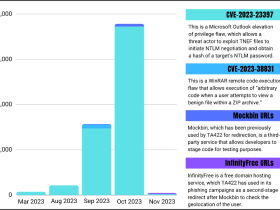

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1