Grenzen tussen ‘gewone’ misdaad en cybercrime vervagen

De grenzen tussen cybercrime en ‘gewone’ misdaad worden steeds vager en zullen op den duur volledig verdwijnen. ‘Analoge’ misdaad komt steeds vaker voor in illegale, ondergrondse marktplaatsen. Daarnaast worden digitale middelen steeds vaker ingezet voor misdaden als fysieke inbraken. Tegelijkertijd kan cybercrime en datadiefstal met de toenemende populariteit van smart-devices, zoals bijvoorbeeld fitnessarmbandjes en pinpassen met chips voor contactloos betalen, gewoon op straat plaatsvinden. Het wordt hierdoor steeds lastiger aan te geven of bepaalde misdaden een traditionele diefstal of cybercrime zijn.

Dat zegt Ralf Benzmüller, hoofd van het G DATA SecurityLab. De belangrijkste doelwitten van malware blijven als vanouds gegevens en geld. Om zo efficiënt mogelijk te zijn, proberen cybercriminelen steeds vaker databases met daarin de gegevens van grote aantallen van klanten of gebruikers te kraken. In 2015 hebben veel van dit soort incidenten zich voorgedaan. G DATA verwacht dat dit in 2016 onverminderd zal doorgaan. Dit feit is extra belangrijk voor Nederlandse ondernemers: vanaf 1 januari 2016 kunnen zij, in geval van een verwijtbaar datalek, een grote boete verwachten van de Autoriteit Persoonsgegevens (voorheen bekend als College bescherming persoonsgegevens).

Steeds meer data wordt interessant voor dieven

Bovendien zullen er steeds meer data bijkomen die interessant kunnen zijn voor dieven. ‘De gekwantificeerde mens’, een verzameling biometrische en medische gegevens die door verschillende smart-devices worden gemeten, levert een interessant doelwit op. Gegevens kunnen in theorie goed worden verkocht aan marketeers of aan schade-experts en risico-analisten bij verzekeringsmaatschappijen.

Een ander belangrijk doelwit van malwareschrijvers vormen de ‘Points of Sale’, kassa’s in alle denkbare vormen. Cybercriminelen richten zich op aanvallen variërend van het skimmen van bankpassen en creditcards tot het hacken van de partijen die de betalingen valideren en de databases van creditcardmaatschappijen. De opkomst van betalen met ‘Near Field Communication’ (NFC), zoals bij de passen voor contactloos betalen en apps waarmee gebruikers met hun smartphone kunnen betalen, wordt ook door cybercriminelen in de gaten gehouden. De kans is dan ook groot dat deze technologieën onder vuur komen te liggen in 2016. NFC-chips kunnen worden gehackt of nagemaakt (spoofing). Ook verwacht Benzmüller dat we aanvallen zullen zien op de betaalsystemen voor de omvangrijkste betalingen, zoals die bijvoorbeeld gebruikt worden voor het kopen en verkopen van aandelen.

Digitale rol in analoge misdaad

Dat analoge misdaad steeds vaker ook een rol online krijgt, blijkt wel als wordt gekeken naar het aanbod dat is te vinden in de ondergrondse, illegale marktplaatsen. Daar worden onder andere wapens, drugs en valse paspoorten te koop aangeboden. Gestolen goederen worden veelal via legitieme kanalen, zoals in Nederland Marktplaats.nl of Speurder.nl en in België kapaza.be en 2dehands.be verkocht.

Ook bieden oplichters producten als concertkaarten en elektronica aan via deze kanalen. In dit geval wordt het geld wordt geïncasseerd, maar de producten worden nooit verstuurd. Ook worden online middelen ingezet voor ‘offline’ misdaad. Zo lezen criminelen op Facebook in een bericht dat de bewoner van een bepaald huis op vakantie is, waardoor zij weten dat de kust vrij is en minder risico lopen om tijdens een inbraak betrapt te worden.

Gestolen staatsmalware

Ook in 2015 werd weer een nieuw record aan nieuwe malware gezien. In 2016 zal er naar verwachting opnieuw meer nieuwe malware bij komen. Volgens de analisten van het G DATA SecurityLab is de kans groot dat de kwaliteit van de malware ook aanmerkelijk hoger zal liggen. In de race van overheden om terroristische netwerken en vijandige staten online af te luisteren, wordt hoogwaardige malware gemaakt. In juli van dit jaar werd het Italiaanse Hacking Team, een bedrijf, dat in opdracht van overheden dergelijke hoogstaande malware ontwikkelt, al gehackt. De verwachting is dat er meer van dit soort hacks zullen plaatsvinden, waardoor criminelen steeds vaker dit soort hoog intelligente malware, die door staten is gefinancierd, kunnen inzetten voor ordinaire cybermisdaad.

Dossiers

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

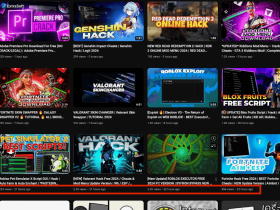

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames