Hack Forums sluit deel forum na DDoS-aanvallen met Mirai botnet

Het hackersforum Hack Forums sluit de server stress testing (SST) sectie definitief af. Op deze sectie werden tools aangeboden waarmee Distributed Denial of Service (DDoS) aanvallen konden worden opgezet. Vanaf dit deel van het forum zouden recente Distributed Denial of Service (DDoS) aanvallen met het Mirea botnet zijn gecoördineerd. Dit botnet bestaat uit Internet of Things apparaten.

Dit maakt Jesse LaBrocca, oprichter van Hack Forums, bekend in een verklaring op de website. “Helaas hebben enkelen het weer verpest voor velen”, schrijft LaBrocca. Op de nu afgesloten sectie van HackForums werden allerlei tools aangeboden waarmee cyberaanvallen kunnen worden opgezet. Daarnaast werd via de site in oktober de broncode van de Mirea botnet gepubliceerd.

Community beschermen

“Persoonlijk ben ik teleurgesteld dat dit het pad is dat ik moet nemen om de community te beschermen”, aldus LaBrocca. “Ik verafschuw het moeten censureren van materiaal waar leden profijt van kunnen hebben.” De beslissing zou genomen zijn na ‘recente ontwikkelingen’, waarmee de oprichter vermoedelijk doelt op de recente aanvallen met het Mirea botnet op DNS-provider Dyn. Hiermee lijkt LaBrocca aan te geven dat het afsluiten van de sectie noodzakelijk is om te voorkomen dat de volledige website uit de lucht wordt gehaald.

Beveiligingsonderzoeker Brian Krebs is in het verleden regelmatig doelwit geweest van gebruikers van diensten die op HackForums werden aangeboden. Krebs stelt dan ook niet rouwig te zijn dat de sectie offline is gehaald. “Het verwijderen van booter diensten van Hack Forums is een bevredigende ontwikkeling voor mij, zowel persoonlijk als professioneel”, aldus Krebs.

Meer over

Lees ook

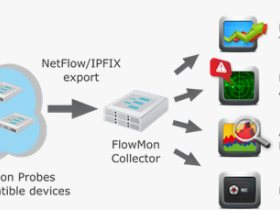

Flowmon helpt grootste Europese DDoS-bestrijder aanvallen te verwerken

Stichting Nationale Beheersorganisatie Internet Providers (NBIP) beschermt de digitale infrastructuur van de Benelux tegen DDoS-aanvallen met de Nationale Anti-DDoS Wasstraat (NaWas). NaWas is het resultaat van een samenwerkingsinitiatief van lokale ISP’s en hostingbedrijven, om DDoS-aanvallen effectiever te bestrijden. Een deel daarvan bestaat ui1

Uniserver spoort DDoS-aanvallen op met Flowmon en NaWaS

Cloud hosting provider Uniserver controleert al zijn in- en uitgaande netwerkverkeer met een oplossing van Flowmon Networks. Hiermee wil het bedrijf geautomatiseerd DDoS-aanvallen tegenhouden en het uitgaande verkeer controleren op eventuele malware. De geïmplementeerde oplossing is geïntegreerd met de Nationale anti-DDoS Wasstraat (NaWas), die he1

Cyso voorkomt DDoS-aanvallen met combinatie van Flowmon en NaWaS

Managed hosting provider Cyso zet een oplossing van Flowmon Networks in om haar in- en uitgaande netwerkverkeer te controleren. Dit geeft Cyso de mogelijkheid DDoS-aanvallen tegen te houden en zowel het interne als uitgaande verkeer te controleren op eventuele afwijkingen qua gedrag. De geïmplementeerde oplossing is geïntegreerd met de Nationale a1