Hackers maken veelvuldig gebruik van Nederlandse servers

Nederlandse servers staan wereldwijd in de top vijf voor het veroorzaken van incidenten als ransomware of social engineering, waarbij een gebruiker een geïnfecteerd bestand downloadt. Dit blijkt uit data van Kaspersky.

In meer dan de helft (bijna 56 procent) van de gevallen ging het om de Adware URL-dreiging die via Nederlandse servers werd verspreid. Daarnaast werden regelmatig AdWare.Script.Pusher- (20 procent) en Trojan.Script.Miner-dreigingen (14 procent) verspreid.

Adware is software die ongewenste (en soms irritante) pop-upadvertenties weergeeft die op je computer of mobiele apparaat kunnen verschijnen. De Trojan.Script.Miner wordt gebruikt voor het delven van cryptovaluta zonder het medeweten van de gebruiker en waarbij de opbrengst van het delven rechtstreeks in de portemonnees van criminelen terechtkomt. Nederland is aantrekkelijk voor hackers door zowel de snelle en betrouwbare internetverbindingen als de vele verschillende hostingbedrijven die er zijn, waarmee iedereen snel en gemakkelijk servers kan huren.

Er zijn verschillende dingen die bedrijven zelf kunnen doen om hackaanvallen te voorkomen. Zo is het van belang om zo snel mogelijk beschikbare patches te installeren en om software altijd up-to-date te houden op alle apparaten die worden gebruikt om te voorkomen dat ransomware kwetsbaarheden op het apparaat kan misbruiken. Bedrijven moeten zich ook richten op het detecteren van data-exfiltratie naar internet en speciale aandacht besteden aan uitgaand verkeer om de connecties van cybercriminelen te ontdekken. Tot slot is het belangrijk om regelmatig back-ups te maken van bedrijfsgegevens, zodat in het geval van een hackaanval de belangrijkste data bewaard is gebleven en de schade beperkt kan worden

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

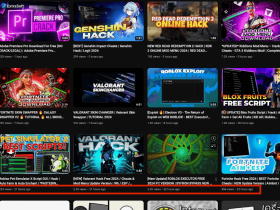

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames