Kwart van de webapps bevat minste 8 kwetsbaarheden uit OWASP Top 10

25% van alle webapplicaties is nog steeds kwetsbaar voor tenminste acht beveiligingsproblemen uit de OWASP (Open Web Application Security Project) Top 10. 80% van de applicaties bevat tenminste één beveiligingslek.

Dit blijkt uit onderzoek van Contrast Security. De OWASP Top 10 is bedoeld om veelvoorkomende beveiligingsproblemen in kaart te brengen, zodat ontwikkelaars deze gericht kunnen aanpakken. In de praktijk blijkt het echter dus nog vaak fout te gaan. De top 5 meest voorkomende kwetsbaarheden zijn volgens het beveiligingsbedrijf:

- Gevoelige data is toegankelijk (69% van de applicaties)

- Cross-site request forgery (55% van de applicaties)

- Gebrekkige authentificatie en sessiebeheer (41% van de applicaties)

- Verkeerd geconfigureerde beveiliging (37% van de applicaties)

- Het ontbreken van toegangscontrole op basis van functie (33% van de applicaties)

Zorgwekkend

In een reactie noemt Jeff Williams, CTO en medeoprichter van Contrast Security, de bevindingen uit het onderzoek zorgwekkend. Williams wijst erop dat deze kwetsbaarheden allen al ruim een decennium zijn gedocumenteerd in de OWASP Top 10. Desondanks komen de kwetsbaarheden nog steeds voor in moderne applicaties.

Het bedrijf heeft daarnaast de aanwezigheid van de verschillende kwetsbaarheden in de populaire programmeertalen Java en .NET in kaart gebracht. Hieruit blijkt dat cross-site request forgery vaker voorkomt bij Java-applicaties (69%) dan .NET-applicaties (31%). Java-applicaties (14%) hebben echter fors minder vaak te maken met verkeerd geconfigureerde beveiligingsfeatures dan .NET (73%). Dit is volgens Contrast Security vooral te danken aan het feit dat .NET-applicaties veel meer vertrouwd op configuratie dan Java-applicaties.

Code-injectie

Ook blijken .NET-applicaties (17%) minder vaak kwetsbaar te zijn voor de injectie van code dan Java-applicaties (38%). Contrast Security waarschuwt dat dit risico’s met zich meebrengt, aangezien de code-injectie als springplank voor grootschaligere cyberaanvallen kan dienen.

Dossiers

Meer over

Lees ook

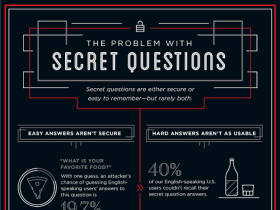

Google: ‘Beveiligingsvragen zijn onveilig en onbetrouwbaar’

Niet alleen wachtwoorden zijn onveilig, maar ook de beveiligingsvragen waarmee wachtwoorden kunnen worden hersteld. Beveiligingsvragen zijn als een losstaande methode om accounts te kunnen herstellen onveilig en onbetrouwbaar. Dit concludeert Google na honderden miljoenen geheime beveiligingsvragen en en de bijhorende antwoorden te analyseren. Vee1

Android M bevat standaard voor vingerafdrukauthentificatie

Google zet met Android M in op authentificatie via vingerafdrukken. Het Amerikaanse bedrijf biedt in de nieuwe Android-variant een standaard voor vingerafdrukauthentificatie, waar alle Android-apps gebruik van kunnen maken. Dit melden bronnen tegenover Buzzfeed. Al langer voorzien verschillende fabrikanten van Android-apparaten hardware van vingerafdrukscanners. Android ondersteunt deze authentificatiemethode echter niet, waardoor ook maar weinig Android-apps gebruik kunnen maken van de scanners. De nieuwe open standaard moet het gebruik van vingerafdrukken als beveiliging vereenvoudigen. Ont1

‘Terughoudendheid van bedrijven rond patches speelt cybercriminelen in de hand’

Veel bedrijven zijn terughoudend met het installeren van updates en willen voor de installatie eerst uitgebreid controleren of patches geen problemen opleveren. Microsoft waarschuwt echter dat beveiligingsgaten hierdoor langer dan noodzakelijk open blijven staan, terwijl cybercriminelen steeds sneller kwetsbaarheden aanvallen waarvoor patches zijn1