Miljoenen IP-adressen betrokken bij grootschalige aanval op DNS-provider Dyn

Bij de grootschalige DDoS-aanval op DNS-provider Dyn zijn tientallen miljoenen IP-adressen betrokken geweest. Het gaat vermoedelijk om Internet of Things (IoT)-apparaten, die door de Mirai malware in een botnet zijn ondergebracht.

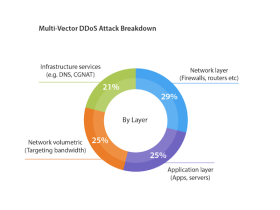

Dit meldt Dyn in een verklaring over de aanval. Door de aanval waren verschillende populaire websites waaronder GitHub, NetFlix, Spotify en Twitter slecht of niet bereikbaar. Bij de aanval zouden meerdere aanvalsvectoren zijn gecombineerd, waaronder een aanval met een botnet dat bestaat uit IoT-apparaten.

Mirai malware

Beveiligingsbedrijf Flashpoint liet eerder al weten dat de aanval vermoedelijk is uitgevoerd met een botnet dat is gebouwd met behulp van de Mirai malware. Deze malware richt zich op IoT-apparaten, zoals routers en IP-camera’s.

Het is niet duidelijk wie er achter de aanval zit. De broncode van de Mirai malware is begin oktober op internet gepubliceerd. Hierdoor kan iedereen met voldoende technische kennis met de malware aan de slag. Dyn onderzoekt de aanval.

Meer over

Lees ook

Noord-Koreaanse cyberspionnen waren doelwit van Amerikaanse DDoS-aanvallen

Cyberspionnen van de Noord-Koreaanse overheid zijn doelwit geweest van DDoS-aanvallen uitgevoerd door de U.S. Cyber Command, onderdeel van het Amerikaanse leger. De aanvallen zouden door de Amerikaanse president Donald Trump aan het begin van zijn ambtstermijn zijn goedgekeurd. Dit meldt The Washington Post op basis van bronnen binnen de Amerikaa1

Bedrijven kampen steeds vaker met zware DDoS-aanvallen

Bedrijven zijn steeds vaker doelwit van grootschalige DDoS-aanvallen. 42% van de bedrijven heeft in 2017 te maken gehad met een DDoS-aanval van 50 Gbps of groter. Dit is fors meer dan de 10% die in 2015 aangaf dat zijn bedrijf hiermee te maken had gehad. Dit blijkt uit onderzoek van IDG Connect in opdracht van A10 Networks heeft uitgevoerd. Het M1

Android-botnet ingezet om CDN’s en content providers aan te vallen

Een botnet van Android apparaten is ingezet om een aantal Content Delivery Netwerken (CDN’s) en content providers aan te vallen. Dit botnet bestaat uit 70.000 tot 100.000 Android apparaten en is inmiddels offline gehaald. Dit melden onderzoekers van ondermeer Akamai Technologies, Cloudflare, Flashpoint, Google, Oracle Dyn, RiskIQ en Team Cymru. H1