Onderzoek Fortinet: 90% van de OT-bedrijven hebben last van beveiligingsincidenten

Beveiligingsleverancier Fortinet heeft een onderzoek gedaan naar cyberbedreigingen en operationele technologie (OT), om inzicht te krijgen in hoe OT-team omgaan met beveiligingsrisico’s. Fortinet ondervroeg managers van faciliteiten en fabrieken met meer dan 2.500 werknemers, die actief zijn in de sectoren industriële productie, energie en nutsvoorzieningen, gezondheidszorg en transport. Het rapport Fortinet 2021 State of Operational Technology and Cybersecurity Report beschrijft de punten waarop OT het kwetsbaarst is, de typen cyberaanvallen waarmee organisaties geconfronteerd worden, nieuwe beveiligingstechnieken en verbetergebieden voor beveiligingsprocessen.

Operationele technologie (OT) vormt de functionele basis van fabrieken, energiecentrales, transportnetwerken en nutsvoorzieningen. Veel organisaties hebben hun OT-infrastructuur met hun IT-omgeving geïntegreerd om toegang te krijgen praktisch inzetbare data in een omgeving die altijd hermetisch van de rest van het netwerk was afgesloten. Deze convergentie van OT- en IT-omgevingen vergroot de flexibiliteit en efficiëntie, maar brengt helaas ook nieuwe beveiligingsrisico’s met zich mee.

Het onderzoeksrapport van Fortinet bevat vier belangrijke inzichten over de huidige staat van OT-beveiliging binnen organisaties:

1. Indringers blijven een probleem voor organisaties

De OT-managers die aan het onderzoek deelnamen hadden er moeite mee om te voorkomen dat cybercriminelen toegang kregen tot systemen en bedrijfsprocessen verstoorden. Negen van de tien organisaties kreeg het afgelopen jaar te maken met minimaal één succesvolle indringingspoging. Dit aantal is vrijwel identiek aan de resultaten van de enquête van 2020. Het is waar dat de coronacrisis onverwachte problemen met zich meebracht, maar een indringingspercentage van 90% is een significant probleem dat OT-managers meer zorgen zou moeten baren.

2. OT-managers waren niet voorbereid op de veranderingen die de pandemie met zich meebracht

OT-besluitvormers moesten hun investeringen snel opvoeren om grip te krijgen op de processen rond de connectiviteit van IT- en OT-systemen. Dit was van cruciaal belang om thuiswerkers van ondersteuning te voorzien. Security operation centers (SOC’s) en network operations centers (NOC’s) hadden meer personeel en apparatuur nodig doordat de coronacrisis de digitale transformatie in een stroomversnelling bracht. Technische medewerkers, OEM’s en systeemintegrators zagen zich daarnaast gehinderd in hun vermogen om te reizen. Ze konden niet fysiek ter plekke komen om werkzaamheden uit te voeren. Dit resulteerde in een prangende behoefte aan oplossingen voor veilige toegang op afstand.

3. Organisaties kregen te maken met een groeiend aantal bedreigingen door insiders en phishing-aanvallen

De onderzoeksresultaten wezen op een forse toename van het aantal phishing-aanvallen. 58% van de respondenten maakte melding van een dergelijk incident. Vorig jaar lag dit percentage nog op 43%. Deze toename is te wijten aan het feit dat cybercriminelen misbruik maakten van de kwetsbaarheden die ontstonden toen organisaties snel veranderingen moesten doorvoeren om ondersteuning te bieden voor thuiswerkers. En nu werknemers vanuit huis blijven werken wordt duidelijk dat organisaties hun zero trust-strategie moeten uitbreiden naar alle endpoints om bescherming te bieden voor het groeiende aanvalsoppervlak.

4. OT-managers blijven worstelen met het meetbaar maken van de beveiliging

OT-managers die de beveiligingsprestaties meten en daarover rapporteren kennen het aspect “kosten” steevast een lagere prioriteit toe dan “risicobeoordeling” en “gevolgen voor de business”. Kwetsbaarheden (70%) en indringers (62%) blijven de belangrijkste maatstaven die worden bijgehouden en waarover wordt gerapporteerd. Tastbare resultaten op het gebied van risicobeheer hebben het afgelopen jaar echter een prominentere rol gekregen (57%).

Samengevat: het afgelopen jaar is er duidelijk sprake geweest van een sterkere behoefte aan de veerkrachtige bescherming die mogelijk wordt gemaakt door best practices voor cybersecurity. Desondanks blijkt uit het rapport dat OT-managers met problemen blijven kampen. Slechts 7% van alle organisaties die aan het onderzoek deelnamen werd het afgelopen jaar niet door een beveiligingsincident getroffen. En ondertussen neemt de digitale verbondenheid van OT- en IT-netwerken alleen maar toe. Het is duidelijk dat veel organisaties moeite hebben met het toepassen van best practices voor cybersecurity en uiteindelijk ook het beschermen van hun infrastructuur tegen de steeds geavanceerdere cyberbedreigingen.

Meer over

Lees ook

Politieactie in drie Europese landen tegen bankfraude

Tien woningen in Duitsland, Letland en Groot-Britannië zijn door de politie onderzocht in een actie tegen bankfraude. Bij de actie zijn drie personen opgepakt. De actie was gericht op een groep die ervan wordt verdacht online bankgebruikers uit Duitsland te hebben opgelicht. Hierbij is volgens de politie gebruik gemaakt van phishingaanvallen op s1

Apple, Samsung, Microsoft en The Linux Foundation geven reactie op zero-day lekken van CIA

Zowel Apple, Samsung, Microsoft als The Linux Foundation hebben gereageerd op de zero-day lekken in onder andere Windows, Linux, Android en iOS die de CIA volgens Wikileaks in handen heeft. De reactie van Google is het meest uitgebreid. Het bedrijf geeft aan dat veel kwetsbaarheden die worden beschreven al langer bekend zijn bij het bedrijf en in1

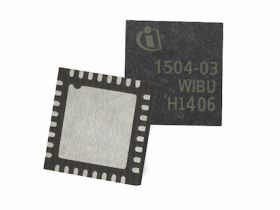

Wibu-Systems helpt industriële IoT-apparatuur te beveiligen met nieuwe security module

Wibu-Systems presenteert op de Embedded World beurs (hal 4, stand 540) CmASIC, de nieuwe generatie applicatiespecifieke security module gericht op intelligente toepassingen. CmASIC biedt producenten van intelligente apparaten een pasklare oplossing voor de beveiliging tegen cyberaanvallen en reverse engineering op het eindpunt van een IoT omgeving1