Platform van DOSarrest maakt simuleren van DDoS-aanvallen mogelijk

DOSarrest Internet Security lanceert het Cyber Attack Preparation Platform (CAPP). Met behulp van dit platform kunnen bedrijven DDoS-aanvallen op hun eigen infrastructuur simuleren, wat hen helpt hun verdediging tegen dergelijke aanvallen te testen en finetunen.

DOSarrest is een bedrijf dat is gespecialiseerd in het mitigeren van DDoS-aanvallen. Het bedrijf zet de kennis die het hierbij heeft opgedaan nu in voor zijn DDoS-simulatieplatform. Het bedrijf heeft verschillende soorten TCP- en HTTP-aanvallen ontwikkeld, die in veel gevallen zijn gebaseerd op aanvallen waarmee DOSarrest bij klanten te maken heeft gehad. Met het platform kunnen aanvallen met een capaciteit van ruim 100Gb/s en 70 miljoen pakketjes per seconde (MPPS) voor bepaalde TCP volumetrische aanvallen worden uitgevoerd.

40 soorten aanvallen uit vijf regio's

In totaal kunnen 40 verschillende soorten aanvallen worden uitgevoerd, vanuit vijf verschillende regio's wereldwijd. Gebruikers kunnen de intensiteit van een aanval per bot in het botnet bepalen, evenals de omvang van het botnet per regio. Ook kan worden aangegeven naar welke TCP- of HTTP-poort data moet worden verstuurd, welke omvang de verzonden pakketjes hebben en op welke specifieke URL de aanval gericht moet zijn. Het verkeer van en naar zowel de bron als het doelwit wordt in real-time weergegeven. Het platform is voorzien van een 'kill'-knop, waarmee de aanval in enkele seconden kan worden stopgezet.

"We gebruiken al jaren een gesimuleerd DDoS-aanvalssysteem. Onze klanten en andere partijen willen dit systeem echter zelf kunnen gebruiken en de resultaten met eigen ogen kunnen zien. Dit kan nu", aldus Mark Teolis, CEO van DOSarrest. Jag Bains, CTO van DOSarrest, voegt toe: "Het is interessant om te zien hoe verschillende systemen reageren op aanvallen. CAPP toont niet alleen het verkeer naar het slachtoffer, maar ook de reactie van het slachtoffer op dit verkeer." Bains wijst erop dat de hoeveelheid verkeer dat een slachtoffer van een DDoS-aanval terugstuurt vaak veel groter is dan de data die door een botnet naar het slachtoffer wordt gestuurd. DOSarrest meldt dat sommige aanvallen die in CAPP zijn verwerkt ervoor zorgen dat het slachtoffer twintig keer meer data verstuurd dan het slachtoffer tijdens de aanval ontvangt. Het slachtoffer voert hiermee in feite een DDoS aanval op zijn eigen Internet Service Provider uit.

Dossiers

Meer over

Lees ook

Miljoenen IP-adressen betrokken bij grootschalige aanval op DNS-provider Dyn

Bij de grootschalige DDoS-aanval op DNS-provider Dyn zijn tientallen miljoenen IP-adressen betrokken geweest. Het gaat vermoedelijk om Internet of Things (IoT)-apparaten, die door de Mirai malware in een botnet zijn ondergebracht. Dit meldt Dyn in een verklaring over de aanval. Door de aanval waren verschillende populaire websites waaronder GitHub1

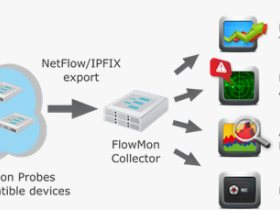

Flowmon helpt grootste Europese DDoS-bestrijder aanvallen te verwerken

Stichting Nationale Beheersorganisatie Internet Providers (NBIP) beschermt de digitale infrastructuur van de Benelux tegen DDoS-aanvallen met de Nationale Anti-DDoS Wasstraat (NaWas). NaWas is het resultaat van een samenwerkingsinitiatief van lokale ISP’s en hostingbedrijven, om DDoS-aanvallen effectiever te bestrijden. Een deel daarvan bestaat ui1

Uniserver spoort DDoS-aanvallen op met Flowmon en NaWaS

Cloud hosting provider Uniserver controleert al zijn in- en uitgaande netwerkverkeer met een oplossing van Flowmon Networks. Hiermee wil het bedrijf geautomatiseerd DDoS-aanvallen tegenhouden en het uitgaande verkeer controleren op eventuele malware. De geïmplementeerde oplossing is geïntegreerd met de Nationale anti-DDoS Wasstraat (NaWas), die he1