Tool van ESET maakt door TeslaCrypt gegijzelde data toegankelijk

Beveiligingsspecialist ESET heeft een gratis tool ontwikkeld waarmee de nieuwste varianten (v3 of v4) van de beruchte ransomware TeslaCrypt onschadelijk kunnen worden gemaakt. Het programma geeft gebruikers weer toegang tot de bestanden die door TeslaCrypt zijn versleuteld.

De verspreiders van TeslaCrypt maakten onlangs bekend dat ze hun activiteiten hebben gestaakt. Een beveiligingsonderzoeker van ESET nam via de helpdesk van TeslaCrypt anoniem contact op met de groep en vroeg om de universele encryptiesleutel. Tot zijn verbazing werd deze vrijgegeven en ook op de website geplaatst waar slachtoffers voorheen het losgeld betaalden. ESET heeft vervolgens zo snel mogelijk een tool ontwikkeld voor het ontsleutelen van door TeslaCrypt besmette bestanden. Meer informatie over het gebruik van deze tool is te vinden in de ESET Knowledgebase.

ESET benadrukt op het eigen blog dat ransomware nog steeds een van de grootste cyberdreigingen van dit moment is. "Preventieve maatregelen zijn cruciaal om gebruikers te beschermen", zegt Dave Maasland, Managing Director van ESET Nederland. "Zij doen er goed aan om besturingssystemen en software altijd up-to-date te houden, voor beveiligingsoplossingen te kiezen met meerdere beschermingslagen en regelmatig back-ups te maken van belangrijke data. Ook adviseren we om niet zomaar op links te klikken in e-mails en browsers, zeker als het om verdachte berichten van onbekenden gaat."

Meer over

Lees ook

Recruiters slachtoffer van malware door lures van TA4557

Cybersecuritybedrijf Proofpoint brengt onderzoek naar buiten over nieuwe activiteit van TA4557. Dit is een financieel gemotiveerde dreigingsactor die bekend staat om het gebruik van lures met sollicitatiethema’s. Ook verspreidt het de More_Eggs backdoor, een strategische loop gemaakt voor het verlengen van de uitvoeringstijd wat de ontwijkingsmoge1

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

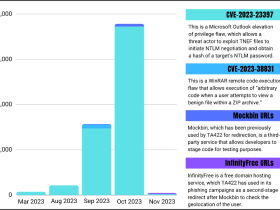

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1