120.000 IP-camera’s kunnen onderdeel worden van een nieuw IoT-botnet

Een nieuw botnet is ontdekt dat bestaat uit IP-camera’s. Het Persirai botnet heeft veel wel van het beruchte Mirai botnet en richt zich op het uitvoeren van DDoS-aanvallen. In totaal kunnen zo’n 120.000 IP-camera’s die met internet zijn verbonden onderdeel worden gemaakt van het botnet.

Hiervoor waarschuwt Trend Micro. Aanvallers loggen via TCP-poort 81 met behulp van standaard inloggegevens in op webinterfaces van IP-camera’s die toegankelijk zijn via internet. Deze kunnen eenvoudig opgespoord worden voor bijvoorbeeld de zoekmachine Shodan. Uit een analyse van Trend Micro blijkt dat op deze wijze 120.000 kwetsbare IP-camera’s te vinden zijn.

Zero-day kwetsbaarheid

De cybercriminelen achter het Persisai botnet richten zich op ruim 1.000 verschillende modellen IP-camera’s, die allen zijn gebaseerd op een camera van een niet nader genoemde OEM. In deze camera is enkele maanden terug een zero-day kwetsbaarheid gevonden, die vooralsnog niet is gedicht. Deze kwetsbaarheid stelt aanvallers in staat het wachtwoordbestand van gebruikers in handen te krijgen, waardoor zij commando injecties kunnen uitvoeren ongeacht de sterkte van het wachtwoord.

Vervolgens ontvangen de IP-camera’s een commando van de C&C server, die hen opdraagt een DDoS-aanval uit te voeren op andere computers via User Datagram Protocol (UDP) floods. Trend Micro merkt op dat de ontdekte C&C servers allen in de .IR landscode staan. Deze specifieke landscode wordt beheerd door een Iraans onderzoeksinstituut en kan alleen door Iraniërs worden gebruikt. Daarnaast wijst Trend Micro op de aanwezigheid van enkele speciale Persische karakters in de malware, wat doet vermoeden dat de makers Iraans zijn.

Meer over

Lees ook

Steeds meer vraag naar specialistische cyberverzekeringen

Het belang van cyberrisicomanagement neemt in 2018 verder toe door de groeiende afhankelijkheid van technologie, strengere eisen aan de bescherming van consumentengegevens en de stijgende waarde van niet-fysieke activa. In reactie daarop ontwikkelen verzekeraars steeds meer specialistische, op maat gemaakte cyberverzekeringen. Deze vervangen cyber1

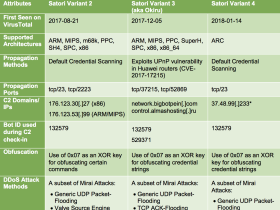

Satori malware kan nu ook IoT-systemen met ARC processor aanvallen

De malware Satori kan nu nog meer Internet of Things (IoT) apparaten aanvallen en toevoegen aan botnets. De laatste versie van de malware is ook in staat systemen met een ARC processor te infecteren. Dit meldt Arbor Networks, een bedrijf gespecialiseerd in het mitigeren van DDoS-aanvallen, in een security advisory. Satori is malware die in decemb1

Cybercriminelen zetten servers steeds vaker exclusief in als botnet controller

Command & Control (C&C) servers voor botnets worden in toenemende mate in de cloud gehost. Ook is de hoeveelheid C&C infrastructuur die wordt gehost op servers die exclusief voor dit doeleinde worden geregistreerd fors gestegen. Dit blijkt uit het Spamhaus Botnet Threat Report 2017 van Spamhaus Malware Labs. In totaal heeft Spamhaus i1