Avast: ‘Aanval op CCleaner was zeer geavanceerd en nauwkeurig voorbereid’

De ontwikkelomgeving van CCleaner was mogelijk al sinds 3 juli gecompromitteerd. Dit meldt Avast, de eigenaar van CCleaner ontwikkelaar Piriform. Het bedrijf baseert zich hierbij op de uitgiftedatum van een gebruikt SSL-certificaat. Avast spreekt van een zeer geavanceerde aanval, die nauwkeurig is voorbereid door de aanvallers.

Piriform en Cisco’s Talos Security Intelligence and Research Group meldden maandag 18 september dat malware is aangetroffen in twee legitieme versies van CCleaner. Het ging hierbij om 32-bit versie van v5.33.6162 van CCleaner en v1.07.3191 van CCleaner Cloud. De 32-bit versie van v5.33 van CCleaner werd aangeboden via de officiële downloadserver van Piriform.

2,27 miljoen keer geïnstalleerd

Avast meldt dat ongeveer 2,27 miljoen gebruikers de gewraakte 32-bit versie van CCleaner hebben geïnstalleerd. Een groot deel van deze gebruikers zou inmiddels hebben geüpdatet naar versie 5.34, waarin de malafide code niet aanwezig is. Op het moment van schrijven zou versie 5.33 nog door 730.000 gebruikers worden gebruikt. Avast adviseert deze gebruikers alsnog te updaten, al benadrukt het bedrijf dat de servers waarvan de malware gebruik maakt offline zijn gehaald en getroffen gebruikers hierdoor geen risico meer lopen.

Daarnaast meldt Avast op 12 september door het bedrijf Morphisec op de hoogte te zijn gebracht van de aanwezigheid van de malafide code in de software van Piriform. Avast vermoedt dat Morphisec ook Cisco op de hoogte heeft gesteld van het probleem, die hier vervolgens in een blogpost melding van heeft gemaakt. Cisco alarmeerde Avast vervolgens op 14 september. Avast benadrukt op dit moment de dreiging al te hebben geanalyseerd en Amerikaanse opsporingsinstanties te hebben ingeschakeld.

Command & Control-server

De Command & Control-server van de malware werd op 15 september offline gehaald door opsporingsinstanties. Secundaire domeinnamen die door de malware werden gebruikt zijn gelijktijdig geregistreerd door het Cisco Talos team. Avast stelt dat de dreiging die uitging van de malware door deze twee acties is weggenomen.

Dossiers

Meer over

Lees ook

Malware dringt door in Apple’s App Store

Voor het eerst zijn cybercriminelen erin geslaagd op grote schaal malware in de App Store te krijgen. Het bedrijf heeft een groot aantal apps verwijderd waarin de ‘Xcodeghost’ malware verstopt zat. Apple meldt aan Reuters dat de malware is gericht op Chinese gebruikers. Ontwikkelaars maken gebruik van Xcode om apps voor iPhones en iPads te ontwikk1

Twee Nederlanders gearresteerd voor betrokkenheid bij CoinVault ransomware

Twee mannen van 18 en 22 jaar uit Amersfoort zijn gearresteerd op verdenking van betrokkenheid bij CoinVault ransomware-aanvallen. De malware-activiteiten van de cybercriminelen waren vanaf mei vorig jaar aan de gang en waren gericht tegen gebruikers in meer dan 20 landen. Dit maakt de Nederlandse politie bekend. De National High Tech Crime Unit (1

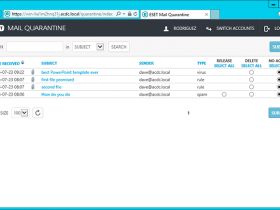

ESET vernieuwt Mail Security for Microsoft Exchange Server

ESET lanceert versie 6 van ESET Mail Security for Microsoft Exchange Server. De oplossing biedt een combinatie van malwarebescherming voor de server, een module tegen spam en uitgebreide scanning van e-mailberichten. ESET Mail Security 6 for Microsoft Exchange Server is compatibel met ESET Remote Administrator 6. De meest zichtbare vernieuwing in1