Beveiligingsonderzoeker vindt killswitch voor verspreiding WanaCrypt0r 2.0

Een beveiligingsonderzoeker is erin geslaagd de verspreiding van de ransomware WanaCrypt0r 2.0 te stoppen. Dit deed de onderzoeker door een domeinnaam te registreren die als killswitch bleek te functioneren.

Beveiligingsonderzoeker MalwareTech meldt op Twitter een ongeregistreerde domeinnaam te hebben geregistreerd die voorkwam in de code van WanaCrypt0r 2.0. Deze bleek te functioneren als killswitch voor de verspreiding van WanaCrypt0r 2.0, iets waarvan de onderzoeker toegeeft dat hij zich niet bewust was op het moment van registratie.

https://twitter.com/MalwareTechBlog/status/863187104716685312

Tienduizenden systemen geïnfecteerd

De verspreiding van WanaCrypt0r 2.0 is hierdoor gestopt. Deze ransomware verspreidde zich op vrijdag 12 mei zeer snel naar tienduizenden systemen wereldwijd. Onder andere systemen van de Britse NHS, verschillende Spaanse bedrijven waaronder Telefonica, de Russische mobiele provider Megafon, het Russische ministerie van Binnenlandse Zaken en de Duitse spoorwegen werden getroffen.

De ransomware verspreidde zich via een SMB-kwetsbaarheid in Windows. Hiervoor is in maart door Microsoft patch MS17-010 uitgebracht, maar deze is door lang niet alle bedrijven en organisaties geïnstalleerd.

Niet permanent uitgeschakeld

MalwareTech waarschuwt dat de ransomware waarschijnlijk niet permanent is uitgeschakeld. De aanvallers kunnen de code eenvoudig wijzigen om de killswitch te verwijderen en de ransomware vervolgens opnieuw verspreiden. Het blijft dan ook van groot belang Windows systemen te voorzien van MS17-010 om te voorkomen dat zij besmet kunnen worden met de ransomware.

Microsoft heeft daarnaast een beveiligingsupdate uitgebracht om de kwetsbaarheid ook op verouderde en niet langer ondersteunde besturingssystemen te verhelpen. Het gaat om patch KB4015298, die beschikbaar is voor Windows XP, Windows XP Embedded, Windows Server 2003 en Windows Server 2008.

Meer over

Lees ook

BIOS-malware kan 80% van alle PC’s besmetten

Nagenoeg alle PC’s blijken vatbaar te zijn voor malware door kwetsbaarheden in het BIOS. Beveiligingsonderzoekers hebben een proof-of-concept ontwikkeld van malware waarmee zij claimen 80% van alle PC’s wereldwijd te kunnen infecteren. De malware is actief op BIOS-niveau. De software kan daardoor iedere machine besmette, ongeacht het besturingssys1

FixMeStick aide les consommateurs à éliminer eux-mêmes le malware tenace

FixMeStick lance une solution éponyme, un stick USB qui détecte les virus et les logiciels malveillants et les élimine. La solution se veut simple et facile à utiliser. FixMeStick tourne sur son propre système d’exploitation et peut de ce fait également éliminer des virus qui s’attaquent au ‘master boot’. Dès que le système d’exploitation est déma1

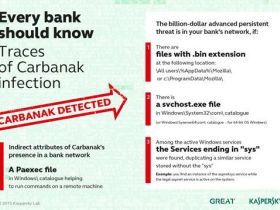

Des milliards de dollars dérobés dans le plus grand casse numérique de tous les temps

Un groupe cybercriminels a réussi à détourner pas moins d'un milliard de dollars en deux ans au détriment de banques et d'organismes financiers. Kaspersky Lab parle du plus gros casse numérique de tous les temps. Les attaques auraient été perpétrées par Carbabak, un groupe de hackers actifs à l'échelle mondiale. Ses membres proviendraient notamme1