Cyberaanval legt vliegverkeer Poolse luchtvaartmaatschappij plat

Hackers hebben het computersysteem op het vliegveld van Warschau van het grondpersoneel van de Poolse luchtvaartmaatschappij LOT gekraakt. 1.400 passagiers konden hierdoor niet vertrekken en zaten zondag vast op het vliegveld.

De BBC meldt dat het nog onduidelijk is wie er achter de hack zit. De aanval had een grote impact op het vliegverkeer naar en van het vliegveld. In totaal moesten twaalf vluchten worden geannuleerd en liepen tien vluchten vertraging op. Medewerkers van LOT hadden maar liefst vijf uur nodig om de aanval af te slaan.

LOT benadrukt dat de veiligheid van vluchten niet in gevaar is geweest. Ook zouden vluchten ondanks de problemen veilig hebben kunnen landen op het vliegveld van Warschau. De zaak wordt onderzocht door de luchtvaartautoriteiten. LOT waarschuwt dat het zeer moderne computersystemen gebruikt en is dan ook bang dat ook andere partijen in de luchtvaartsector doelwit kunnen worden van een vergelijkbare aanval.

Meer over

Lees ook

Barracuda's nieuwe Cybernomics 101-rapport onthult de financiële aspecten achter cyberaanvallen

Barracuda heeft zijn Cybernomics 101-rapport gepubliceerd, waarin de financiële aspecten en winstmotieven achter cyberaanvallen worden onderzocht. Uit het nieuwe rapport blijkt dat de gemiddelde jaarlijkse kosten om te reageren op securityinbreuken en -lekken meer dan 5 miljoen dollar bedragen.

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

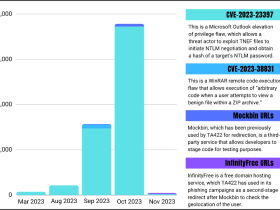

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1