Onderzoeker ontwikkelt worm die Mirai-botnet kan bestrijden

Een beveiligingsonderzoeker wil het Mirai-botnet gaan bestrijden met een worm. Deze worm zoekt actief naar apparaten met kwetsbaarheden die door de Mirai malware worden misbruikt. Vervolgens wijzigt de worm de standaard inloggegevens voor telnet, zodat de Mirai-malware de machines niet kan toevoegen aan een botnet.

De worm is ontwikkeld door Jerry Gamblin, meldt The Register. De beveiligingsonderzoeker deelt zijn worm op zijn GitHub-pagina. Gamblin stelt overigens dat de worm een proof of concept is en zijn project een academisch onderzoeksproject. Met dit project wil de onderzoeker aantonen dat het mogelijk is een worm te ontwikkelen die kwetsbaarheden in apparaten dicht. Gamblin lijkt niet als doel te hebben de worm daadwerkelijk los te laten.

Nematode

Gamblin noemt de worm zelf ‘nematode’, een worm die in het Nederlands ook wel ’rondworm’ wordt genoemd. De worm is gebaseerd op de broncode van de Mirai-malware, die begin oktober op internet wordt gepubliceerd. Deze broncode wordt ook gebruikt om het Mirai-botnet te bouwen die vermoedelijk achter de recente grootschalige DDoS-aanval op DNS-provider Dyn zat.

De aanpak van Gamblin is overigens niet nieuw. The Register wijst op eerdere nematoden die in 2004 zijn ingezet om de Blaster- en Santy-malware te bestrijden.

Meer over

Lees ook

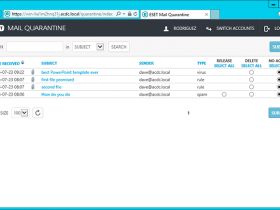

ESET vernieuwt Mail Security for Microsoft Exchange Server

ESET lanceert versie 6 van ESET Mail Security for Microsoft Exchange Server. De oplossing biedt een combinatie van malwarebescherming voor de server, een module tegen spam en uitgebreide scanning van e-mailberichten. ESET Mail Security 6 for Microsoft Exchange Server is compatibel met ESET Remote Administrator 6. De meest zichtbare vernieuwing in1

Toolkit om ransomware te bouwen gratis online beschikbaar

Cybercriminelen hebben een nieuw verdienmodel verzonnen. Op internet wordt een toolkit gratis aangeboden waarmee ransomware kan worden gebouwd. Wie gebruikt maakt van de toolkit staat automatisch 20% van het losgeld dat met de ransomware wordt binnengehaald af aan de makers. De ‘Tox kit’, zoals de toolkit wordt genoemd, is ontdekt door Intel Secur1

Nieuwe Windows-malware kan machine onbruikbaar maken

Nieuwe Windows malware is opgedoken die zeer agressief te werk gaat. Indien anti-virussoftware op een besmette machine wordt aangetroffen wordt de machine onbruikbaar gemaakt. Hiervoor waarschuwt de Cisco Talos Security Intelligence and Research Group, de onderzoeksafdeling van Cisco. De Romertik-malware wordt verspreid via spam of phishingmailtjes. In de berichten wordt een ZIP-bestand meegestuurd met daarin een virus. Zodra deze malware is geïnstalleerd gaat de malware op zoek naar anti-virussoftware en bepaalt aan de hand van deze analyse zijn volgende stappen. Inloggegevens onderscheppen1